Pesca (informàtica)

En informàtica, la pesca[1] (també conegut pel mot anglès phishing) és un frau de suplantació de personalitat que es fa amb un correu electrònic o missatgeria instantània amb el que es demanen dades sobre les targetes de crèdit, claus bancàries, o altres tipus d'informació.

Els missatges empren tot tipus d'arguments relacionats amb la seguretat de l'entitat per justificar la necessitat d'introduir les dades d'accés. Alguns exemples poden ser:

- Problemes de caràcter tècnic

- Recents deteccions de fraus

- Noves recomanacions de seguretat

- Canvis en la política de seguretat de l'entitat

El cibercriminal, conegut com a phisher, es fa passar per una persona o empresa de confiança en una aparent comunicació oficial electrònica, comunament un correu electrònic, o algun sistema de missatgeria instantània o fins i tot utilitzant també trucades telefòniques.[2]

Donat el creixent nombre de denúncies d'incidents relacionats amb el phishing o pharming , es requereixen mètodes addicionals de protecció. S'han realitzat intents amb lleis que castiguen la pràctica i campanyes per prevenir als usuaris amb l'aplicació de mesures tècniques als programes. Es considera phishing també, la lectura per part de terceres persones, de les lletres i números que es marquen en el teclat d'un ordinador o computadora.

Origen del terme

modificaEl terme phishing prové del mot anglès "fishing" (pesca), que al·ludeix a l'intent de fer que els usuaris "mosseguin l'ham".[3] a qui el practica se li diu phisher.[4] També es diu que el terme phishing és la contracció de password harvesting fishing (collita i pesca de contrasenyes), encara que això probablement és un acrònim retroactiu, atès que l'escriptura ph és comunament utilitzada per hackers per substituir la f, com a arrel de l'antiga forma de hacking telefònic coneguda com a phreaking.[5]

El primer esment del terme phishing data del gener de 1996. Es va donar en el grup de notícies de hackers alt.2600,[6] tot i que és possible que el terme ja hagués aparegut anteriorment en l'edició impresa del butlletí de notícies hacker 2600 Magazine.[7] El terme phishing va ser adoptat pels que intentaven "pescar" comptes de membres d'AOL.

Els que van començar a fer phishing a AOL durant els anys 1990 solien obtenir comptes per usar els serveis d'aquesta companyia a través de números de targetes de crèdit vàlids, generats utilitzant algoritmes per a tal efecte. Aquests comptes d'accés a AOL podien durar setmanes i fins i tot mesos. El 1995 AOL va prendre mesures per prevenir aquest ús fraudulent dels seus serveis, de manera que els crackers van recórrer al phishing per obtenir comptes legítimes a AOL.

El phishing a AOL estava estretament relacionat amb la comunitat de warez que intercanviava programari falsificat. Un cracker es feia passar per empleat d'AOL i enviava un missatge instantani a una víctima potencial. Per poder enganyar la víctima de manera que donés informació confidencial,[8] el missatge podia contenir texts com ara "verificant compte" o "confirmant informació de factura". Un cop l'usuari enviava la seva contrasenya, l'atacant podia tenir accés al compte de la víctima i utilitzar-la per a diversos propòsits criminals, incloent el spam. Tant el phishing com el warezing a AOL requerien generalment l'ús de programes escrits per crackers, com el AOLHell.

El 1997 AOL va reforçar la seva política respecte al phishing i els warez van ser terminantment expulsats dels servidors d'AOL. Durant aquest temps el phishing era tan freqüent a AOL que van decidir afegir en el seu sistema de missatgeria instantània, una línia de text que indicava: «No one working at AOL will ask for your password or billing information» («ningú que treballi a AOL li demanarà a vostè la seva contrasenya o informació de facturació »). Simultàniament AOL va desenvolupar un sistema que desactivava de forma automàtica un compte involucrat en phishing, normalment abans que la víctima pogués respondre. Els phishers es van traslladar de forma temporal al sistema de missatgeria instantani d'AOL (AIM), a causa que no podien ser expulsats del servidor d'AIM. El tancament obligat de l'escena de warez a AOL va causar que molts phishers deixessin el servei, i en conseqüència la pràctica. [9]

Intents recents de phishing

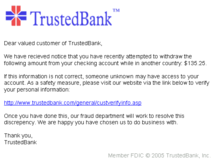

modificaEls intents més recents de phishing han pres com a objectiu a clients de bancs i serveis de pagament en línia. Encara que l'exemple que es mostra a la primera imatge és enviat per phishers de forma indiscriminada amb l'esperança de trobar a un client d'aquest banc o servei, estudis recents mostren que els phishers al principi són capaços d'establir amb quin banc té relació una possible víctima, i d'aquesta manera enviar un correu electrònic, falsejat apropiadament, a la possible víctima.[10] en termes generals, aquesta variant cap a objectius específics en el phishing s'ha anomenat spear phishing (literalment pesca amb arpó). Els llocs d'Internet amb fins socials també s'han convertit en objectius per als phishers, atès que molta de la informació proveïda en aquests llocs pot ser utilitzada en el robatori d'identitat. [11] Alguns experiments han atorgat una taxa d'èxit d'un 90% en atacs phishing en xarxes socials. [12] A finals de 2006 un cuc informàtic es va apropiar d'algunes pàgines del lloc web MySpace aconseguint redireccionar els enllaços de manera que apuntessin a una pàgina web dissenyada per robar informació d'ingrés dels usuaris.[13]

Tècniques de phishing

modificaLa majoria dels mètodes de phishing utilitzen la manipulació en el disseny del correu electrònic per aconseguir que un enllaç sembli una ruta legítima de l'organització per la qual es fa passar l'impostor. URLs manipulades, o l'ús de subdominis, són trucs comunament usats per phishers; per exemple en aquesta URL: http://www.nombredetubanco.com/ejemplo , en la qual el text mostrat a la pantalla no correspon amb l'adreça real a la qual condueix. Un altre exemple per disfressar enllaços és el d'utilitzar adreces que continguin el caràcter arrova: @, per a posteriorment preguntar el nom d'usuari i contrasenya (contrari als estàndards [14]). Per exemple, l'enllaç http: //www.google.com@members.tripod.com/ pot enganyar un observador casual i fer-li creure que l'enllaç que va a obrir a la pàgina de www.google.com , quan realment l'enllaç envia al navegador a la pàgina de members.tripod.com (i al intentar entrar amb el nom d'usuari de www.google.com , si no existeix tal usuari, la pàgina obrirà normalment). Aquest mètode ha estat erradicat des de llavors en els navegadors de Mozilla [15] i Internet Explorer.[16] Altres intents de phishing utilitzen comandaments en JavaScripts per alterar la barra d'adreces. Això es fa posant una imatge de la URL de l'entitat legítima sobre la barra d'adreces, o tancant la barra d'adreces original i obrint una nova que conté la URL il·legítima.

En un altre mètode popular de phishing, l'atacant utilitza contra la víctima el propi codi de programa del banc o servei pel qual es fa passar. Aquest tipus d'atac resulta particularment problemàtic, ja que dirigeix l'usuari a iniciar sessió en la pròpia pàgina del banc o servei, on la URL i els certificats de seguretat semblen correctes. En aquest mètode d'atac (conegut com a Cross Site Scripting) els usuaris reben un missatge dient que han de "verificar" els seus comptes, seguit per un enllaç que sembla la pàgina web autèntica; en realitat, l'enllaç està modificat per realitzar aquest atac, a més és molt difícil de detectar si no es tenen els coneixements necessaris.

Un altre problema amb les URL és el relacionat amb el maneig de Nom de domini internacionalitzat (IDN) en els navegadors, ja que pot ser que adreces que resultin idèntiques a la vista puguin conduir a diferents llocs (per exemple domini.com es veu similar a dοminiο.com , encara que en el segon les lletres "o" hagin estat reemplaçades per la corresponent lletra grega ómicron, "ο"). En usar aquesta tècnica és possible dirigir als usuaris a pàgines web amb males intencions. Tot i la publicitat que s'ha donat sobre aquest defecte, conegut com a IDN spoofing [17] o atacs homògrafs,[18] cap atac conegut de phishing ho ha utilitzat.

Addline "Phishing"

modificaEl Addline Phishing fa referència a una doble suplantació d'identitat, on el victimari és capaç d'accedir de forma fraudulenta a l'ordinador o dispositiu mòbil de la víctima, i robar informació de més d'un compte personal. Aquesta tècnica s'ha fet famosa voltant de l'any 2013 als Estats Units, des de la implantació massiva de serveis gratuïts de Wi-Fi. L'atacant usualment roba de tres a quatre comptes que estiguin disponibles dins de l'ordinador al qual va accedir. Un cop obtinguda la informació de diverses persones (correus, PayPal, Amazon, Bitcoin, comptes bancaris), llavors realitza operacions fraudulentes a nom d'una altra persona a la qual se li ha robat el compte. Aquestes estafes són bastants senzilles i comunes per diverses raons:

- És senzill el hackeig d'ordinadors connectats a xarxes públiques (places, parcs, hotels, restaurants)

- És gairebé impossible de rastrejar, ja que les operacions fraudulentes es realitzen des de comptes amb permisos i usualment utilitzen aplicacions per ocultar la direcció o redirigir a l'ordinador hackejat des d'un inici.

- A causa del modus operandi el responsable pot no ser acusat de robatori de ser trobat

- Les víctimes solen assumir que els culpables són els amos dels comptes robades. Aquesta acció normalment deté les investigacions pertinents.

- Les sumes de diners obtinguts pel Addline Phishing solen ser baixos (menors a $ 50.000) de manera que els bancs dediquen poca atenció i suport a la víctima.

Modus operandi de l'Addline Phishing

modificaSegons un estudi de la Universitat de Nova York, el 74% de les víctimes de l'Addline Phishing són turistes connectats a xarxes WiFi d'hotels, en connectar l'ordinador a la xarxa WiFi, es que els victimaris accedeixen al computador de la víctima, esperant que la mateixa utilitzi els seus comptes de correu i altres comptes personals. Si més d'una persona utilitzen el mateix computador llavors reuniran informació de tots els comptes usades dins del computador.

Els diners robats normalment s'emmagatzemen en un mateix compte de la víctima a la qual el victimari tingui accés d'aquesta manera de ser descobert l'estafa, el victimari no podrà ser acusat de robatori davant les lleis federals dels Estats Units, sinó únicament per " incorrecte ús de targetes de crèdit "el que comporta multes des de 50 $ fins a 1000 $.

Rentat de diners producte del phishing

modificaActualment empreses fictícies intenten reclutar teletreballadors per mitjà de correu electrònics, xats, irc i altres mitjans, oferint-los no només treballar des de casa sinó també altres sucosos beneficis. Aquelles persones que accepten l'oferta es converteixen automàticament en víctimes que incorren en un greu delicte sense saber-ho: el blanqueig de diners obtinguts a través de l'acte fraudulent de phishing.

Perquè una persona pugui donar-se d'alta amb aquesta classe de «empreses». ha d'omplir un formulari en el qual indicarà, entre altres dades, el seu número de compte bancari. Això té la finalitat d'ingressar en el compte del treballador-víctima els diners procedents d'estafes bancàries realitzades pel mètode de phishing. Un cop "contractada" la víctima es converteix automàticament en el que es coneix vulgarment com a mula.

Amb cada acte fraudulent de phishing la víctima rep l'ingrés en el seu compte bancari i l'empresa li notifica del fet. Un cop rebut aquest ingrés, la víctima es quedarà un percentatge dels diners total, que poden rondar el 10% -20%, com a comissió de treball i la resta ho reenviarà a través de sistemes d'enviament de diners a comptes indicats per la pseudo-empresa.

Donat el desconeixement de la víctima (moltes vegades motivat per la necessitat econòmica) aquesta es veu involucrada en un acte d'estafa important, podent ser requerit per la justícia prèvia denúncia dels bancs. Aquestes denúncies se solen resoldre amb la imposició de tornar tots els diners sostrets a la víctima, obviant que aquest únicament va rebre una comissió.

Fases

modifica- En la primera fase, la xarxa d'estafadors es nodreix d'usuaris de xat, fòrums o correus electrònics, a través de missatges d'ofertes d'ocupació amb una gran rendibilitat o disposició de diners (hoax o scam). En el cas que caiguin en el parany, els presumptes intermediaris de l'estafa, han d'emplenar determinats camps, com ara: dades personals i número de compte bancari.

- Es comet el phishing, ja sigui l'enviament global de milions de correus electrònics sota l'aparença d'entitats bancàries, sol·licitant les claus del compte bancari (phishing) o amb atacs específics.

- El tercer pas consisteix en el fet que els estafadors comencen a retirar sumes importants de diners, les quals són transmeses als comptes dels intermediaris (mulers).

- Els intermediaris realitzen el traspàs als comptes dels estafadors, emportant-se aquests les quantitats de diners i aquells -els intermediaris- el percentatge de la comissió.

Danys causats pel phishing

modificaEls danys causats pel phishing oscil·len entre la pèrdua de l'accés al correu electrònic a pèrdues econòmiques substancials. Aquest tipus de robatori d'identitat s'està fent cada vegada més popular per la facilitat amb què persones confiades normalment revelen informació personal als phishers, incloent números de targetes de crèdit i números de seguretat social. Un cop aquesta informació és adquirida, els phishers poden usar dades personals per a crear comptes falsos utilitzant el nom de la víctima, gastar el crèdit de la víctima, o fins i tot impedir a les víctimes accedir als seus propis comptes.

S'estima que entre maig de 2004 i maig de 2005 uns 1,2 milions d'usuaris d'ordinadors en els Estats Units van tenir pèrdues a causa de l' phishing, el que suma a aproximadament $ 929 milions de dòlars nord-americans.[19] els negocis als Estats Units van perdre prop de 2000 milions de dòlars al any mentre els seus clients eren víctimes.[20] El Regne Unit també va patir l'alt increment en la pràctica del phishing. En març del 2005 la quantitat de diners reportat que va perdre el Regne Unit a causa d'aquesta pràctica va ser d'unes 12 milions £. [21]

Anti-phishing

modificaHi ha diverses tècniques diferents per combatre el phishing, incloent la legislació i la creació de tecnologies específiques que tenen com a objectiu evitar-ho.

Respostes organitzatives

modificaUna estratègia per combatre el phishing adoptada per algunes empreses és la d'entrenar als empleats de manera que puguin reconèixer possibles atacs. Una nova tàctica de phishing on s'envien correus electrònics de tipus phishing a una companyia determinada, conegut com a spear phishing, ha motivat a l'entrenament d'usuaris en diverses localitats, incloent l'Acadèmia Militar de West Point en els Estats Units. En un experiment realitzat a juny del 2004 amb spear phishing, el 80% dels 500 cadets de West Point als quals se'ls va enviar un correu electrònic fals van ser enganyats i van procedir a donar informació personal.[22]

Un usuari al que se li contacta mitjançant un missatge electrònic i se li fa esment sobre la necessitat de "verificar" un compte electrònica pot o bé contactar amb la companyia que suposadament li envia el missatge, o pot escriure l'adreça web d'un lloc web segur a la barra d'adreces del seu navegador per evitar usar l'enllaç que apareix en el missatge sospitós de phishing. Moltes companyies, incloent ebay i PayPal, sempre es dirigeixen als seus clients pel seu nom d'usuari en els correus electrònics, de manera que si un correu electrònic es dirigeix a l'usuari d'una manera genèrica (com ara «estimat membre d'eBay») és probable que es tracti d'un intent de phishing.

Respostes tècniques

modificaHi ha diversos programes informàtics anti-phishing disponibles. La majoria d'aquests programes treballen identificant continguts phishing en llocs web i correus electrònics; alguns programari anti-phishing poden per exemple, integrar-se amb els navegadors web i clients de correu electrònic com una barra d'eines que mostra el domini real del lloc visitat. Els filtres de spam també ajuden a protegir els usuaris dels phishers, ja que redueixen el nombre de correus electrònics relacionats amb el phishing rebuts per l'usuari.

Moltes organitzacions han introduït la característica denominada «pregunta secreta», en la qual es pregunta informació que només ha de ser coneguda per l'usuari i l'organització. Les pàgines d'Internet també han afegit eines de verificació que permet als usuaris veure imatges secretes que els usuaris seleccionen per avançat; si aquestes imatges no apareixen, llavors el lloc no és legítim.[23] Aquestes i altres formes de autenticació mútua continuen sent susceptibles d'atacs, com el sofert pel banc escandinau Nordea a la fi de 2005.[24]

Moltes companyies ofereixen a bancs i altres entitats que pateixen d'atacs de phishing, serveis de monitorització continus, analitzant i utilitzant mitjans legals per tancar pàgines amb contingut phishing. També han sorgit solucions que utilitzen el telèfon mòbil [25] (smartphone) com un segon canal de verificació i autorització de transaccions bancàries.

El [www.apwg.org/ Anti-Phishing Working Group], indústria i associació que aplica la llei contra les pràctiques de phishing, ha suggerit que les tècniques convencionals de phishing podrien ser obsoletes en un futur a mesura que la gent s'orienti sobre els mètodes d'enginyeria social informàtica utilitzades pels phishers.[26] Ells suposen que en un futur proper, el pharming i altres usos de malware es convertiran en eines més comunes per al robatori d'informació.

Respostes legislatives i judicials

modificaEl 26 de gener de 2004, la FTC (Federal Trade Commission, la Comissió Federal de Comerç) dels Estats Units va portar a judici el primer cas contra un phisher sospitós. L'acusat, un adolescent de Califòrnia, suposadament va crear i va utilitzar una pàgina web amb un disseny que aparentava ser la pàgina de America Online per poder robar números de targetes de crèdit. [27] Tant Europa com Brasil van seguir la pràctica dels Estats Units, rastrejant i arrestant presumptes phishers. A la fi de març de 2005, un home estonià de 24 anys va ser arrestat per fer servir una clandestí , a partir que les víctimes van visitar el seu lloc web fals, en el qual incloïa un keylogger que li permetia monitorar el que els usuaris teclejaven.[28] de la mateixa manera, les autoritats van arrestar a l'anomenat phisher kingpin, Valdir Paulo d'Almeida, líder d'una de les més grans xarxes de phishingque en dos anys havia robat entre $ 18 a $ 37 milions de dòlars nord-americans.[29] A juny del 2005 les autoritats del Regne Unit van arrestar dos homes per la pràctica del phishing,[30] en un cas connectat a la denominada« Operation Firewall »del Servei Secret dels Estats Units, que buscava llocs web notoris que practicaven el phishing.[31]

La companyia Microsoft també s'ha unit a l'esforç de combatre el phishing. El 31 de març del 2005, Microsoft va portar a la Cort del Districte de Washington 117 plets federals. En alguns d'ells es va acusar a l'anomenat phisher "John Doe" per utilitzar diversos mètodes per obtenir contrasenyes i informació confidencial. Microsoft espera desemmascarar amb aquests casos a diversos operadors de phishing de gran envergadura. En març del 2005 també es va considerar l'associació entre Microsoft i el govern de Austràlia per educar sobre millores a la llei que permetrien combatre diversos crims cibernètics, incloent el phishing.[32]

El phishing com a delicte

modificaDiversos països s'han ocupat dels temes del frau i les estafes a través d'Internet. Un d'ells és el Conveni de Cibercriminalitat de Budapest però a més, altres països han dedicat esforços legislatius per castigar aquestes accions.

Alguns països ja han inclòs el phishing com a delicte en les seves legislacions, mentre que en altres encara estan treballant per a incorporar-lo.

Referències

modifica- ↑ «phishing». Cercaterm. TERMCAT, Centre de Terminologia.

- ↑ [1]. Ed Skoudis. Phone phishing: The role of VoIP in phishing attacks. 13 juny 2006

- ↑ «Suplantació o robatori d'identitat (phishing)». Arxivat de l'original el 2019-02-02. [Consulta: 14 juny 2019].

- ↑ Stutz, Michael AOL: A Cracker 's Paradise? 29 gen de 1998

- ↑ "phishing, n." OED Online, March 2006, Oxford University Press. Oxford English Dictionary Online. [2]. 9 agost 2006

- ↑ "phish, v." OED Online, March 2006, Oxford University Press. Oxford English Dictionary Online. http://dictionary.oed.com/cgi/entry/30004303/ 9 agost 2006

- ↑ Ollmann, Gunter. Phishing Guide: Understanding and Preventing Phishing Attacks. Technical Info. [3]. 10 de juliol del 2006.

- ↑ AOL: A Cracker 's Paradise?. Michael Stutz. Wired News . 29 gener 1998

- ↑ http://www.rajuabju.com/warezirc/historyofaolwarez.htm History of AOL Warez. 28 de setembre del 2006.

- ↑ Phishing for clues, Indiana University Bloomington Arxivat 2009-07-31 a Wayback Machine., 15 de setembre de 2005 (en anglès)

- ↑ [https: //web.archive.org/web/20060720203307/http://www.pcworld.com/resource/article/0%2Caid%2C125956%2Cpg%2C1%2CRSS%2CRSS%2C00.asp Arxivat 2006-07-20 a Wayback Machine. Phishing Scam Takes Aim at MySpace. com. Jeremy Kirk. IDG Network. 2 de juny de 2006 (en anglès)

- ↑ Tom Jagatic and Nathan Johnson and Markus Jakobsson and Filippo Menczer . Social Phishing Arxivat 2006-12-17 a Wayback Machine.. A publication on Communications of the ACM. 3 de juny de 2006. (en anglès)

- ↑ Malicious Website / Malicious Code: MySpace XSS QuickTime Worm. Websense Security Labs. 5 de desembre del 2006.

- ↑ Berners- Lee, Tim. Uniform Resource Locators, IETF Network Working Group, 28 de gener de 2006

- ↑ Fisher, Darin. Warn when HTTP URL auth information is not necessary or when it 's provided. Bugzilla. 28 agost 2005

- ↑ Microsoft. A security update is available that modifies the default behavior of Internet Explorer for handling user information in HTTP and in HTTPS URL Microsoft Knowledgebase Database . 28 d'agost de 2005

- ↑ Evgeniy Gabrilovich and Alex Gontmakher. The Homograph Attack. Communications of the ACM 45 (2): 128 . febrer de l'any 2002

- ↑ Johanson, Eric. The State of Homograph Attacks Rev1.1. The Shmoo Group. 11 d'agost del 2005.

- ↑ Kerstein, Paul: "How Can We Stop Phishing and Pharming scams?", CSO, 19 de juliol de 2005.

- ↑ Error en arxiuurl o arxiudata.Kerstein. «[https://web.archive.org/web/20080324080028/http://www.csoonline.com/talkback/071905.html How Can We Stop Phishing and Pharming scams?]», 19-07-2005. [Consulta: 24 març 2008].

- ↑ Richardson, Tim: "Brits fall prey to phishing", The Register, 3 de maig de, 2005.

- ↑ Bank, David: " 'Spear Phishing' Tests Educate People About Online scams" [Enllaç no actiu], The Wall Street Journal , 17 d agost del 2005

- ↑ /banking.security.ap/index.html "Security: Bank to Require More Than Passwords," CNN, July 14, 2005.

- ↑ [18 desembre 2005] phishers target Nordea's one-time password system. Finextra, 12 octubre 2005.

- ↑ "Verificació i autorització de transaccions amb el Smartphone", SafeSigner.

- ↑ Kawamoto, Dawn: "Faced with a rise in so-called pharming and crimeware attacks, the Anti-Phishing Working Group will expand its charter to include these emerging Threats. ", ZDN et Índia 4 d'agost del 2005.

- ↑ legon, Jeordan: " 'Phishing' scams reel in your identity ", CNN, 26 de gener del 2004.

- ↑ Leyden, John: "Trojan phishing suspect hauled in", The Register 4 d'abril de 2005 .

- ↑ Leyden, John: "Brazilian cops net 'phishing kingpin'", The Register , 21 d març del 2005.

- ↑ " UK phishers Caught, Packed Away, "[Enllaç no actiu] eWeek , 27 de juny del 2005.

- ↑ Nineteen Individuals Indicted in Internet 'Carding 'Conspiracy. 20 novembre 2005

- ↑ Microsoft Partners with Australian Law Enforcement Agències to Combat Cyber Crime. 24 de agost del 2005.

Vegeu també

modificaEnllaços externs

modificaInformació sobre phishing

modifica- Grup Actiu Anti-Phishing(en anglès)Arxivat 2003-11-22 a Wayback Machine.

- Amenazas en la era digital - Informe sobre el Phishing i altres amenaces per les Entitats Financeres (castellà)

- CERT de INCIBE, equip que gestiona incidents de phishing a Espanya Arxivat 2015-05-18 a Wayback Machine.

- Phishing Bancari

Legislació

modifica- Duke Law & Technology Review Arxivat 2005-12-28 a Wayback Machine. - legislació contra tecnologia.